Tabla De Contenido

Introducción

En el mundo de la ciberseguridad, dos términos que suelen surgir con frecuencia son EDR (Detección y Respuesta en el Endpoint) y el antivirus convencional. Ambos juegan roles cruciales en la protección de sistemas y datos, pero lo hacen de maneras diferentes. Este artículo busca desentrañar las diferencias, ventajas y desventajas de cada uno, y ayudar a los usuarios a tomar decisiones informadas sobre cuál es la mejor opción para sus necesidades específicas.

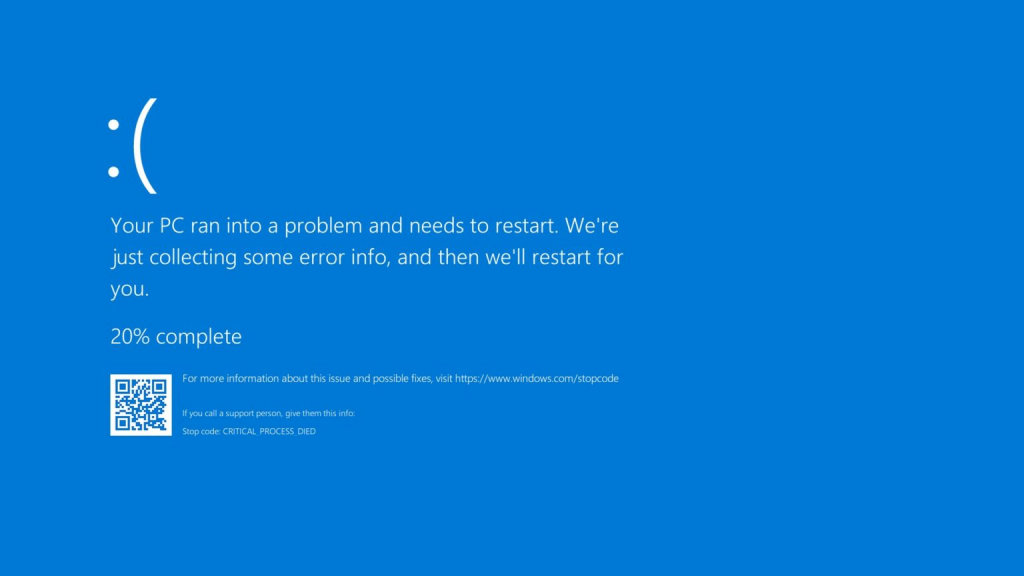

El Incidente de CrowdStrike: Una Breve Reseña

El 19 de julio de 2024, CrowdStrike enfrentó una crisis significativa cuando la actualización de su software de seguridad Falcon causó fallos generalizados en los sistemas. Millones de dispositivos con Windows se vieron afectados, lo que resultó en las infames «pantallas azules de la muerte» (BSOD) que interrumpieron servicios críticos a nivel mundial. Este incidente subrayó los riesgos potenciales inherentes a las soluciones de ciberseguridad, destacando la necesidad de una comprensión robusta de diversas herramientas de ciberseguridad, como los sistemas de Detección y Respuesta en el Endpoint (EDR) y el software antivirus convencional.

¿Qué es la Detección y Respuesta en el Endpoint (EDR)?

Funciones Clave del EDR

Detección de Amenazas

- Monitorea continuamente las actividades de los endpoints para detectar comportamientos maliciosos.

- Utiliza análisis avanzados y aprendizaje automático para identificar amenazas potenciales.

Investigación

- Proporciona visibilidad detallada de las actividades en los endpoints.

- Permite a los equipos de seguridad investigar y comprender la causa raíz de los incidentes.

Respuesta

- Ofrece acciones de respuesta automáticas y manuales para neutralizar amenazas.

- Puede aislar endpoints afectados para prevenir la propagación de malware.

Ejemplos de Software EDR

- CrowdStrike Falcon: Conocido por su robusta detección de amenazas y capacidades de respuesta en tiempo real.

- Microsoft Defender para Endpoint: Se integra bien con sistemas Windows y proporciona protección avanzada contra amenazas.

- SentinelOne: Ofrece protección autónoma del endpoint con detección y respuesta impulsadas por IA.

- Carbon Black: Proporciona visibilidad integral y capacidades de caza de amenazas.

Ventajas del EDR

- Monitoreo Integral: Vigilancia continua de las actividades en los endpoints.

- Detección Avanzada de Amenazas: Utiliza aprendizaje automático y análisis para detectar amenazas sofisticadas.

- Respuesta Proactiva: Permite una neutralización rápida y efectiva de las amenazas.

Desventajas del EDR

- Complejidad: Requiere conocimientos especializados para gestionar e interpretar los datos.

- Consumo de Recursos: Puede consumir recursos significativos del sistema.

- Costo: A menudo es más costoso que las soluciones antivirus convencionales.

¿Qué es el Antivirus Convencional?

Funciones Clave del Antivirus

Detección de Malware

- Escanea archivos y sistemas en busca de firmas de malware conocidas.

- Identifica virus, gusanos, troyanos y otros software maliciosos.

Eliminación y Cuarentena

- Elimina o pone en cuarentena archivos infectados para prevenir daños adicionales.

- Asegura la integridad del sistema aislando las amenazas.

Protección en Tiempo Real

- Monitorea continuamente el sistema en busca de nuevas amenazas.

- Bloquea el malware antes de que pueda ejecutarse.

Ejemplos de Software Antivirus Convencional

- Norton Antivirus: Ofrece protección integral con características adicionales como firewall y gestor de contraseñas.

- McAfee Antivirus: Conocido por su amplia suite de seguridad y actualizaciones regulares.

- Kaspersky Antivirus: Proporciona altas tasas de detección y un impacto mínimo en el sistema.

- Avast Antivirus: Ofrece versiones gratuitas y premium con características como protección contra ransomware y seguridad Wi-Fi.

Ventajas del Antivirus

- Facilidad de Uso: Generalmente amigable para el usuario con interfaces simples.

- Actualizaciones Regulares: Actualizaciones frecuentes de las definiciones de virus aseguran protección contra nuevas amenazas.

- Protección en Tiempo Real: Proporciona monitoreo continuo y eliminación automática de amenazas.

Desventajas del Antivirus

- Alcance Limitado: Principalmente se enfoca en malware conocido y puede no detectar amenazas nuevas o desconocidas.

- Rendimiento del Sistema: Puede ralentizar el rendimiento del sistema debido al consumo de recursos.

- Enfoque Reactivo: Típicamente reacciona al malware después de que ha ingresado al sistema.

Comparación entre EDR y Antivirus

| Característica | EDR | Antivirus |

|---|---|---|

| Función Principal | Detecta, investiga y responde a amenazas | Detecta, previene y elimina malware |

| Alcance | Actividades en el endpoint | Archivos y programas del sistema |

| Detección de Amenazas | Análisis avanzados y aprendizaje automático | Detección basada en firmas |

| Monitoreo | Continuo, en tiempo real | En tiempo real |

| Alertas | Alertas detalladas y opciones de respuesta | Notifica a los usuarios y toma acciones automáticas |

| Uso de Recursos | Alto | Moderado a alto |

| Facilidad de Uso | Requiere experiencia | Amigable para el usuario |

| Enfoque | Proactivo y reactivo | Principalmente reactivo, algunas características proactivas |

¿Quién Debería Utilizar EDR?

Grandes Empresas

- Requieren seguridad integral debido al tamaño y complejidad de sus redes.

- Necesitan capacidades avanzadas de detección y respuesta a amenazas.

- Se benefician de la visibilidad detallada y las acciones de respuesta automatizadas.

Organizaciones con Datos Sensibles

- Industrias como finanzas, salud y sectores gubernamentales.

- Deben cumplir con estrictos requisitos regulatorios.

- Requieren monitoreo continuo y capacidades de análisis forense detalladas.

Empresas Concientes de la Seguridad

- Priorizan medidas de seguridad proactivas.

- Necesitan aislar y neutralizar rápidamente las amenazas para minimizar el impacto.

- Se benefician de las capacidades de análisis avanzado y aprendizaje automático de los sistemas EDR.

¿Quién Debería Utilizar Antivirus?

Pequeñas y Medianas Empresas (PYMES)

- Necesitan protección eficaz contra malware sin la complejidad y el costo del EDR.

- Se benefician de interfaces amigables para el usuario y gestión sencilla.

Usuarios Domésticos

- Requieren protección contra amenazas de malware comunes.

- Se benefician de la facilidad de uso y actualizaciones automáticas proporcionadas por el software antivirus convencional.

Organizaciones con Recursos de TI Limitados

- Pueden no tener equipos dedicados de ciberseguridad para gestionar soluciones EDR complejas.

- Se benefician de la simplicidad y eficiencia del software antivirus.

Conclusión

El incidente de CrowdStrike ha destacado los peligros de depender de un solo proveedor de ciberseguridad, ya que un único punto de falla puede tener repercusiones generalizadas. Esto subraya la necesidad de una estrategia de ciberseguridad diversificada y robusta. Mientras que los sistemas EDR ofrecen capacidades avanzadas de detección y respuesta a amenazas, el software antivirus convencional proporciona protección esencial contra amenazas de malware conocidas.

Cada solución sirve a diferentes necesidades y está diseñada para grupos de usuarios específicos. Las grandes empresas y las organizaciones que manejan datos sensibles se benefician en gran medida de la seguridad integral que ofrecen los sistemas EDR. Por otro lado, las pequeñas y medianas empresas, los usuarios domésticos y las organizaciones con recursos de TI limitados encuentran el software antivirus convencional más adecuado debido a su simplicidad y efectividad.

En el panorama en constante evolución de la ciberseguridad, comprender las fortalezas y limitaciones de cada herramienta es esencial para lograr una postura de seguridad bien equilibrada. Al aprovechar tanto las soluciones EDR como las antivirus, las organizaciones y los individuos pueden mejorar su protección contra una amplia gama de amenazas cibernéticas, asegurando que sus entornos digitales permanezcan seguros.

Quizás nos debemos de plantear otras soluciones como elon musk que ya dijo que es el momento de usar linux. Si hay conceptos que no has entendido a la perfección te recomendamos mirar nuestro Glosario de terminos informaticos